Adobe Flash Player 远程代码执行漏洞 CVE-2017-11292

2017-10-18

综述

Adobe发布了Windows Macintosh Linux以及Chrome OS多个平台下的Adobe Flash Player安全升级补丁。这次更新修复了一个由于类型混淆漏洞导致的远程代码执行。

Adobe官方注意到了CVE-2017-11292曾经有一段在野时期,被利用于有针对性的攻击Windows用户。

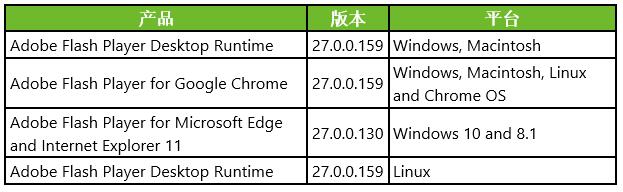

受影响的版本

为了验证安装在你的系统Adobe Flash Player的版本,请访问About Flash Player页面,或者右击运行在Flash Player的内容,同时从菜单中选择"关于 Adobe (或者 Macromedia) Flash Player"。假如你使用了多个浏览器,请检查安装在你系统的每一个浏览器。

规避方案

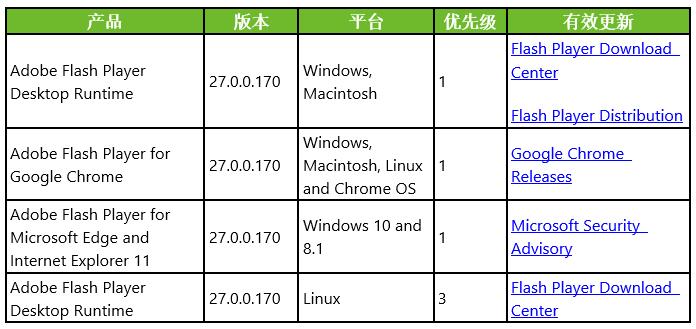

Adobe 已经根据优先级对更新补丁分好类,建议用户升级到最新版本。

注意:

Adobe建议Windows Macintosh 和 Linux用户通过产品内的更新机制或者通过访问Adobe Flash Player下载中心升级到Adobe Flash Player 27.0.0.170 。

通过Google Chrome使用Adobe Flash Player的用户,可以通过升级到Google Chrome的最新版本,从而自动升级Adobe Flash Player,它将包括最新版的Adobe Flash Player 27.0.0.170。

通过Microsoft Edge或者Internet Explorer 11使用Adobe Flash Player的用户,可以通过微软官方发布的补丁升级到Adobe Flash Player 27.0.0.170。

请访问Flash Player Help获取安装帮助。

[1]选择“允许Adobe安装更新”的用户将自动接受到更新,其他用户可以按照产品的更新提示进行更新。

漏洞详情

声 明

本安全公告仅用来描述可能存在的安全问题,44118太阳成城集团不为此安全公告提供任何保证或承诺。由于传播、利用此安全公告所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,44118太阳成城集团以及安全公告作者不为此承担任何责任。44118太阳成城集团拥有对此安全公告的修改和解释权。如欲转载或传播此安全公告,必须保证此安全公告的完整性,包括版权声明等全部内容。未经44118太阳成城集团允许,不得任意修改或者增减此安全公告内容,不得以任何方式将其用于商业目的。